Binance共同CEO Yi HeのWeChatアカウント乗っ取り:Mubarakahトークン詐欺の可能性とWeb2脆弱性の懸念

BNB/USDT

$1,121,964,789.33

$669.65 / $630.83

差額: $38.82 (6.15%)

+0.0003%

ロングが支払い

目次

Binance共同CEOのYi He氏のWeChatアカウントが、古い携帯電話番号を攻撃者に乗っ取られたことでハッキングされ、偽のトークンを宣伝する詐欺が発生しました。この事件は、暗号通貨リーダーのWeb2プラットフォームの脆弱性を浮き彫りにしており、専門家は連絡先の整理とパスワードの定期更新をリスク軽減策として推奨しています。

-

攻撃者は、Yi He氏のWeChatに関連する非アクティブな電話番号を悪用し、頻繁に連絡を取る相手に接触してコントロールを奪いました。

-

Lookonchainのブロックチェーン分析によると、ハッカーはMubarakahトークンを宣伝し、約55,000ドルの利益を得ました。

-

SlowMist創設者のYu Xuan氏は、中国ではキャリアが3ヶ月間の非使用後に番号を再割り当てするため、社会工学的手法や資格詰め込みの機会が生じると指摘しました。

Binance共同CEOのYi He氏のWeChatハッキングが、暗号通貨幹部のリスクを露呈する様子を探ります。SlowMistのYu Xuan氏のような専門家からの予防策を学び、今日からアカウントを安全に守りましょう。

Yi He氏のWeChatハッキングの原因は何だったのか?

Yi He氏のWeChatハッキングは、攻撃者が彼女のアカウントに以前関連付けられていた古い携帯電話番号を乗っ取り、人気の中国メッセージングプラットフォーム上でBinance共同CEOを装うことで発生しました。最近Binanceの共同CEOに就任したYi He氏は、X上でこのアカウントは長らく放置されていたもので、当時は復旧できなかったと明かしました。この侵害は、従来のWeb2セキュリティの欠陥と暗号通貨の高リスク世界の交差点を強調しており、このようななりすましが重大な金融詐欺を引き起こす可能性があります。

Source: Yi He

暗号通貨界でWeChatアカウント乗っ取りはどのように起こるのか?

WeChatアカウントの乗っ取りは、中国で非アクティブな携帯電話番号の再割り当てからしばしば発生します。通信キャリアは約3ヶ月間の未使用後にSIMカードを再利用します。Yi He氏の場合、攻撃者はこの古い番号を使って復旧プロセスを開始し、頻繁に連絡を取る2人の相手—おそらくカジュアルに追加された個人やグループ経由のもの—に接触して検証し、コントロールを奪った可能性が高いです。ブロックチェーンセキュリティの第一人者であるSlowMist創設者のYu Xuan氏は、漏洩したログイン認証情報と社会工学的手法の組み合わせが、このような攻撃の障壁を大幅に下げることを説明しました。彼は、わずかなやり取りだけでも検証に十分であることをテストで示しました。

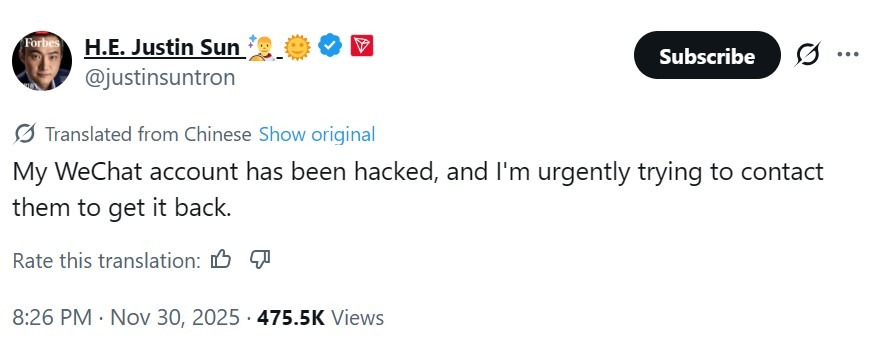

Yu Xuan氏は、WeChat上でOTC取引やウォレット管理を頻繁に議論する著名な暗号通貨ユーザーが高いリスクにさらされていると強調しました。「知らない連絡先を気軽に追加しないように」とアドバイスし、パスワードの定期更新とログインアラートの即時対応を推奨しました。この事件はパターンに従っています。11月にはTron創設者のJustin Sun氏のWeChatも同様に侵害され、彼はX上でフォロワーにハッキングを警告し、アクセス奪還の努力を伝えました。

Source: Justin Sun

ブロックチェーン分析企業Lookonchainの報告によると、ハッキング後、攻撃者はMubarakahという名前のトークンを宣伝し、価格を人為的に吊り上げ、無知な買い手から約55,000ドルを懐に入れました。このような詐欺は、幹部の通信への信頼を悪用し、暗号通貨エコシステムで個人アカウントを詐欺のベクターに変えます。

Yi He氏の共同CEO就任のタイミングは、Binance CEOのRichard Teng氏がドバイのBinance Blockchain Weekで発表したもので、侵害の影響を増幅させました。Teng氏はこの役割を共同創設者にとっての「自然な進展」と表現し、取引所の運営における彼女の長年の影響力を強調しました。

Source: Changpeng Zhao

よくある質問

暗号通貨ユーザーはWeChatハッキングを防ぐために何をすべきか?

Yi He氏を標的にしたようなWeChatハッキングを避けるため、ユーザーは連絡先リストを定期的に整理し、パスワードを頻繁に更新し、疑わしいログインアラートに迅速に対応すべきです。SlowMistのセキュリティ専門家は、特にOTC取引やウォレットに関する議論で知らない連絡先をカジュアルに追加しないことを推奨し、社会工学的手法の悪用リスクを低減します。

携帯電話番号乗っ取りによるアカウント乗っ取りはどれほど一般的か?

携帯電話番号の乗っ取りは、中国のような地域で顕著なリスクであり、非アクティブなSIMが3ヶ月後に再割り当てされるため、資格詰め込みや復旧乱用の扉が開きます。SlowMistのYu Xuan氏のテストで示されたように、攻撃者はわずかなやり取りからの2人の頻繁な連絡先だけを活用してアカウントを乗っ取り、暗号通貨関連事件でますます見られる戦術です。

主なポイント

- 放置されたアカウントは脆弱: Yi He氏の長期間非アクティブなWeChatは古い番号に紐づけられており、容易に乗っ取られました。これは暗号通貨リーダーがすべての古いアカウントを監視・保護すべき理由を示しています。

- 社会工学的手法が障壁を下げる: SlowMistの分析によると、わずか2人の頻繁なつながりに接触するだけで乗っ取りが可能で、連絡先管理の警戒が必要性を強調します。

- アラートに即時対応: ログイン通知への迅速な対応とパスワード更新で攻撃を防げます。Binance共同創設者のChangpeng Zhao氏は、休眠アカウントでのミームコイン宣伝を警告することでこれを強化しました。

結論

Yi He氏のWeChatハッキングは、暗号通貨リーダーシップの台頭の中でWeb2プラットフォームの持続的な脆弱性を示しており、攻撃者は携帯電話番号の再割り当てと社会工学的手法を悪用してMubarakahトークンのような詐欺を起こします。SlowMistのYu Xuan氏の洞察は軽減策として実践的なステップを提供し、著名人に対してセキュリティ衛生の優先を促します。業界が進化する中、このような脅威に対して積極的に対応し、評判と資産を守ることが不可欠です—潜在的な侵害に先んじて、今日から自分のメッセージングアカウントを見直してみてください。

これは暗号通貨セキュリティの広範なパターンに続きます。例えば、数ヶ月前、BNB Chainの公式Xアカウントが10月1日に侵害され、フィッシング投稿でユーザーに8,000ドルの損失が発生しましたが、全員が補償されました。Binance共同創設者のChangpeng Zhao氏(CZ)は、X上でWeChatを未使用のままであり、ミームコイン契約を宣伝しないと述べ、業界ベテランの警告は分散型ファイナンスのプレイヤーが使用する中央集権型プラットフォームへの攻撃の洗練さを強調します。

中国では、通信システムの番号再利用慣行がシステム的なリスクを生み、Yu Xuan氏が指摘した通りです。彼は、過去の侵害からの漏洩データを悪用して資格を詰め込み、連絡先経由で復旧リクエストを装う方法を詳述しました。この低技術的なベクターはブロックチェーンの高技術的な魅力とは対照的ですが、Yi He氏のような影響力のある人物に関連付けられると同等に損害を与え、彼女の役割がBinanceの戦略的方向性を増幅させます。

Lookonchainのオンチェーン分析は、ハッキング直後のトークン操作による55,000ドルの金融被害を確認しました。Yi He氏がアカウントの復旧不能を認めつつ、このエピソードは暗号通貨コミュニティへの厳しい教訓となり、多様な通信ツールの活用と多要素認証の厳格な採用を促します。SlowMistの専門家のような人々は、実際のテストから得た知識でユーザー教育を続け、進化する脅威に対応します。