Bitcoinの量子コンピューティング脅威:5-15年以内のリスク可能性とコミュニティの議論

BTC/USDT

$39,989,483,508.83

$71,751.33 / $67,300.00

差額: $4,451.33 (6.61%)

-0.0006%

ショートが支払い

目次

ビットコインは量子コンピューティングによる潜在的な脅威に直面しており、ECDSA署名が侵害される可能性がありますが、ソラナやイーサリアムなどのネットワークではポスト量子暗号のアップグレードが進行中です。ビットコインコミュニティでは迅速な実装を議論しており、専門家は本格的なリスクが発生するまで5〜15年かかると見積もっています。ネットワークのセキュリティを維持するための迅速な対応の必要性を強調しています。

-

量子コンピューティングのリスクがビットコインの楕円曲線暗号を破壊し、脆弱なアドレスの秘密鍵を暴露する可能性があります。

-

ソラナのようなブロックチェーンリーダーはすでに量子耐性機能のテストを実施しており、ビットコインの基準を設定しています。

-

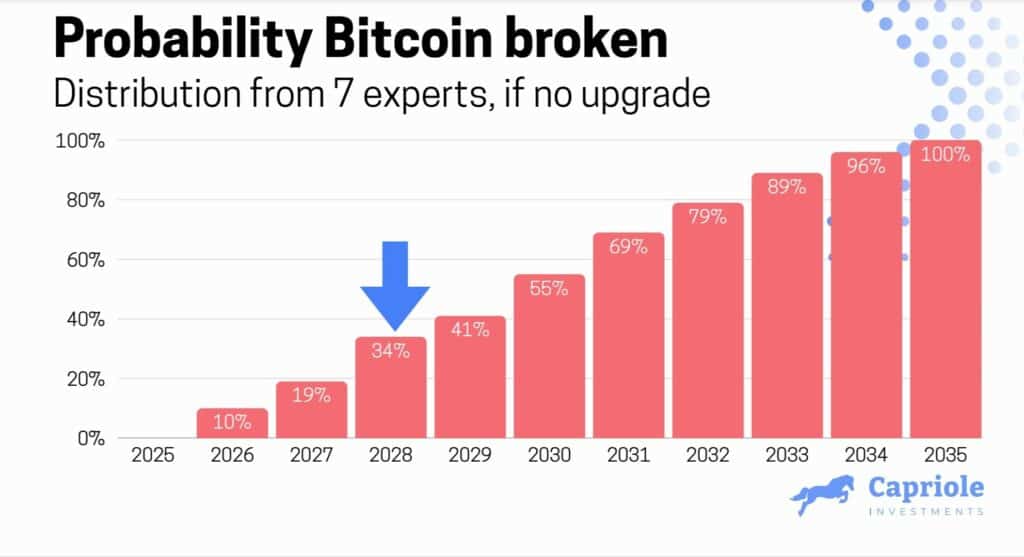

アナリストは、アップグレードが遅れる場合、2028〜2030年までにビットコインの価値が34〜55%下落する可能性を予測しており、コンセンサス主導の変更に2〜3年かかる現在のタイムラインに基づいています。

ビットコインの量子脆弱性とアップグレード戦略を発見してください。将来的な脅威に対するネットワークセキュリティの専門家意見を学び、今日からクリプトセキュリティでリードを保ちましょう。

ビットコインの量子耐性とは何で、なぜ重要か?

ビットコインの量子耐性とは、暗号通貨が高度な量子コンピュータによる攻撃に耐えられる能力を指します。これらの量子コンピュータは、現在の暗号基盤を破壊する可能性があります。主に、トランザクションに使用される楕円曲線デジタル署名アルゴリズム(ECDSA)と、プルーフ・オブ・ワークのためのSHA-256ハッシュを保護します。量子技術が進化する中、ビットコインはポスト量子アルゴリズムへの移行が必要で、ウォレットとブロックチェーンを潜在的な悪用から守り、デジタル資産の長期的な完全性と投資家の信頼を確保します。

この緊急性は、Googleの量子プロセッサ進展などの最近のブレークスルーから生まれています。これらは進化する脅威の風景を強調しています。ビットコインのコアプロトコルは古典コンピュータに対して頑健ですが、量子脅威はレガシーアドレスの未使用出力に遡及的に危険を及ぼす可能性があり、開発者コミュニティ内で積極的なアップグレードの議論を促しています。

量子コンピューティングがビットコインのセキュリティを破壊するのはいつ頃か?

専門家は、ビットコインのECDSA署名を破壊できる量子コンピュータが、エラー訂正キュービットのスケーリング進展次第で5〜15年先と見積もっています。量子暗号研究者の洞察によると、実行可能な脅威には数百万の安定したキュービットが必要で、現在の約100のノイジーなプロトタイプをはるかに超えています。例えば、Capriole InvestmentsのCharles Edwardsは、対策が講じられない場合、2028〜2030年までにビットコインへの成功した攻撃の確率を34〜55%と評価しており、プロトコルアップグレードに2〜3年かかるタイムラインを考慮しています。

この予測は、国家標準技術研究所(NIST)の報告と一致しており、NISTは格子ベースの署名などのポスト量子暗号アルゴリズムの標準化を進めています。ビットコインのアップグレードパスは、これらを導入するためのソフトフォークを含む可能性がありますが、マイナーとノードのコンセンサス達成が課題です。2017年のSegWitのような過去のアップグレードは議論の中で1年以上かかり、潜在的な遅れを強調しています。SegWitアドレスは、支出時まで公開鍵を隠すことで特定の量子攻撃に対する部分的な保護を提供し、初期のビットコインの日々のPay-to-Public-Key-Hash(P2PKH)フォーマットと比較して現代のトランザクションの露出を減らします。

ビットコインをより量子耐性のあるネットワークにアップグレードする緊急性が高まっています。

考えてみてください – ソラナはテストネットでポスト量子署名を展開したと発表し、よりセキュアになる準備ができていることを示しています。イーサリアムも量子セキュリティ達成のロードマップを持っています。

ビットコインコミュニティも同様の提案を積極的に議論していますが、量子脅威が現実になる前に迅速に実装できるかどうかについてはいくらかの疑念があります。

しかし、BTC企業財務のパイオニアであるMichael Saylorは、同様の緊急性を共有していません。実際、彼は最近量子コンピューティングがBTCを「強化する」ものであり、破壊しないと述べました。

Source: X

Saylorの意見が混合反応を引き起こす

Saylorにとって、大手テック企業が解決し、政府のシステムが更新される前に量子技術を主流化させることはできないでしょう。しかし、ほとんどの専門家は彼の「単純化された」見方と無頓着さに同意しません。

StarknetとZcashの創設者であるEli Ben-Sassonは、Saylorの計画は理論上は実行可能かもしれませんが、コンセンサス達成の難しさから実生活では非現実的だと述べました。

「理論上は同意します。コードがすでに硬直化し、op_catのようなシンプルな修正すら推進するのが困難で、実践では実現しないのではないかと心配しませんか?」

Polygonの元共同創設者であるMihailo Bjelicも同様の懸念を共有し、次のように述べました。

「アップグレードには約2年かかります(すべての通常トランザクションが停止すれば6ヶ月ですが、非現実的です)。そして、これは主要なアップグレードが争いなくスムーズに進むことを前提としています(想像しにくいことです)。」

量子リスクの可能性を評価する

Googleの量子コンピューティングのブレークスルーにもかかわらず、この技術はビットコインのネットワークとウォレットを破壊できる本物の脅威になるまで5〜15年、またはそれ以上先です。

Capriole Investmentsの創設者Charles Edwardsは、2028〜2030年までに量子コンピュータがBTCを破壊する可能性が34%〜55%あると述べました。

Source: X

彼は、アップグレードが起こらない場合、ビットコインが同様の確率で価値下落すると付け加えました。

「修正の展開に2〜3年のタイムラインを考えると、これは現在のディスカウント率です。そして、それは毎日成長しています。」

ビットコインのセキュリティはECDSA(楕円曲線デジタル署名アルゴリズム)とSHA-256(ハッシュ機構)に依存しています。前者は容易に破壊可能で、強力な量子コンピュータにより公開鍵と秘密鍵の両方が取得可能です。

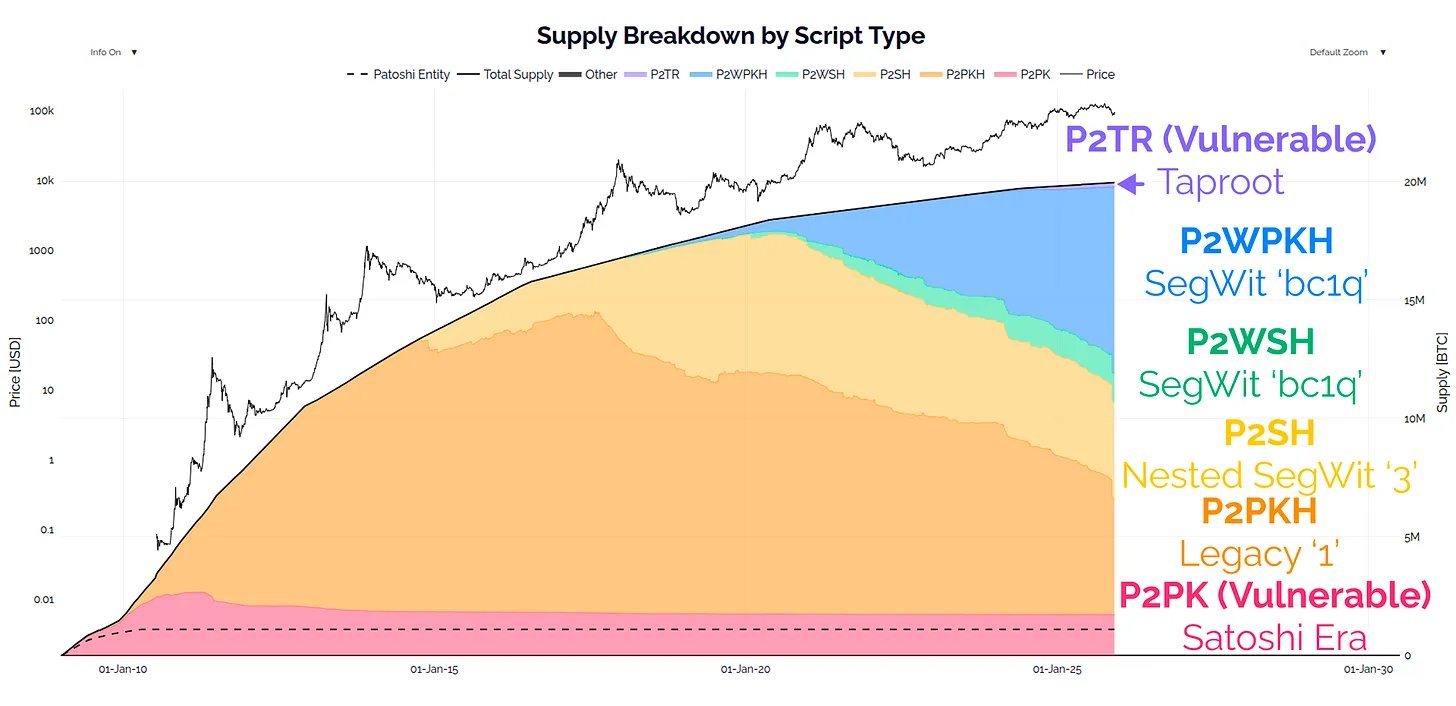

しかし、専門家によると、Satoshi時代のもので主に古いフォーマットのアドレスがリスクにさらされており、新しいSegWitアドレスは長距離量子攻撃から部分的にセキュアです。

Source: X

これらのリスクに対処するには、多層アプローチが必要です。開発者は、量子安全トランザクションのための柔軟なスクリプティングを可能にするOP_CATのようなオペコードの活性化を探求しています。一方、レイヤー2ソリューションとサイドチェーンは、ハイブリッドセキュリティモデルのテストグラウンドとして機能する可能性があります。ビットコイン改善提案(BIP)プロセスが重要で、コアメンテナーの入力が互換性を確保します。NISTが標準を洗練し続ける中、ビットコインの分散型性質は適応に適しており、脆弱なアドレスからの資金移行に関するコミュニティ教育が即時露出を軽減するために不可欠です。

量子脅威は署名を超えてエコシステム全体に及びます。SHA-256のようなハッシュ関数はより耐性がありますが、Groverのアルゴリズム攻撃に直面する可能性があり、有効セキュリティビットを半減し、マイニングの完全性を影響します。ポスト量子鍵生成を備えたハードウェアウォレットの更新などの積極的な対策がユーザーを強化します。Michael SaylorのMicroStrategyのような大規模BTC保有機関は、リスク評価でこれらのタイムラインを評価し、ポートフォリオへの影響を避ける必要があります。

よくある質問

ビットコインは現在量子攻撃に脆弱か?

Satoshi時代のビットコインのレガシーアドレスは、ブロックチェーン上で露出した公開鍵から秘密鍵を導出する量子攻撃に脆弱です。しかし、SegWitとTaprootのアップグレードは支出時まで公開鍵を隠すことでより良い保護を提供し、最近のトランザクションのリスクを制限します。完全なネットワークセキュリティには、次の10年以内のプロトコルレベルのポスト量子アップグレードが必要です。

量子リスクからビットコイン保有者を守るために何ができるか?

潜在的な量子脅威からビットコインを守るために、古いP2PKHアドレスから資金を現代のSegWitまたはTaprootフォーマットに移行し、より高いプライバシーを提供します。量子耐性BIPのためのBitcoin Core開発を監視し、将来のアップグレードをサポートするハードウェアウォレットでの分散ストレージを検討してください。標準が進化するにつれてコミュニティフォーラムを通じて情報を入手し、タイムリーな行動を確保します。

主なポイント

- 量子タイムライン:ビットコインはECDSA署名に現実的な脅威を及ぼす量子コンピュータの前に、5〜15年でアップグレードを実施する必要があります。

- 専門家コンセンサス:Michael Saylorは量子技術を強化要因と見なしていますが、Eli Ben-Sassonのような開発者は修正の遅れを引き起こすコンセンサス課題を強調しています。

- ユーザーへの行動:セキュアなアドレスタイプへの移行とNISTガイドのポスト量子標準の追跡でビットコインの価値を保存します。

結論

ビットコインの量子耐性に関する議論は、新興技術の中でバランスの取れたイノベーションの必要性を強調しています。ソラナやイーサリアムのようなライバルが量子セキュリティロードマップを進める中、ビットコインコミュニティは2030年までの推定34〜55%の価値下落リスクに対抗するためのアップグレードコンセンサスを優先する必要があります。量子コンピューティングが成熟するにつれ、積極的な対策がビットコインのセキュアな価値保存の地位を強化し、開発者と保有者をその将来の回復力の保護に参加させるでしょう。