Stealkaマルウェアの脅威:MetaMaskやTrust Walletが狙われる可能性と対策

目次

Stealkaマルウェアは、ゲームMODや海賊版ソフトウェアを装い、暗号通貨ユーザーを標的にした新しい情報窃取型マルウェアです。ウォレットデータ、パスワード、ブラウザ情報を盗み、アカウント乗っ取りやマイナーのインストールを目的としています。

-

Stealkaは、MetaMaskやTrust Walletなどの80種類以上の暗号通貨ウォレットと100種類以上のブラウザを標的にします。

-

GitHubやゲームチートを模倣した偽のプロフェッショナルサイトなどのプラットフォームを通じて拡散します。

-

Kasperskyによって11月に発見され、Robloxなどのゲームの非公式MODを通じてWindowsユーザーに影響を与えています。

ゲームMODを装ったStealkaマルウェアが暗号通貨のセキュリティをどのように脅かすかを知ろう。2025年にウォレットを守り、情報窃取マルウェアを避けるための必須のヒントを学ぼう。今日から安全を確保しよう!

Stealkaマルウェアとは何で、暗号通貨ユーザーをどのように標的にするのか?

Stealkaマルウェアは、Kasperskyのサイバーセキュリティ専門家によって特定された高度な情報窃取型マルウェアで、合法的なゲームMODやクラックされたソフトウェアを装ってWindowsシステムを侵害します。デバイスに侵入し、ブラウザや暗号通貨アプリケーションから機密データを抽出することで、攻撃者がウォレットを空っぽにしたり、無許可のマイニングツールをインストールしたりすることを可能にします。11月に初めて検知されたこの脅威は、急速に進化しており、非公式ダウンロードに対するユーザーの信頼を悪用して、80以上の人気暗号通貨プラットフォームの認証情報を入手しています。

Stealkaはどのように拡散し、どのようなデータを盗むのか?

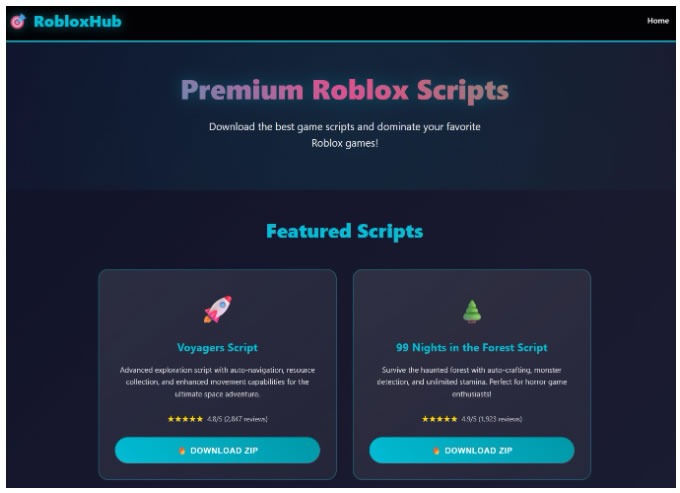

Stealkaは、GitHub、SourceForge、Google Sitesなどの信頼できるリポジトリにホストされた、一見無害なファイルを通じて拡散します。これらはしばしばRobloxなどの人気ゲームのチートやMOD、またはMicrosoft Visioなどのツールのクラックとしてバンドルされています。Kasperskyの研究者Artem Ushkovによると、攻撃者はAIを含む洗練された手法を用いて、非常にプロフェッショナルで説得力のある偽のウェブサイト全体を作成し、欺瞞を強化しています。

Robloxスクリプトを提供するふりをする偽のウェブサイト。出典:Kaspersky

インストールされると、Stealkaは幅広い機能を持ち、主にChromiumベースとGeckoベースのブラウザ、つまりChrome、Firefox、Opera、Edge、Brave、Yandexを含む100以上のオプションからデータを狙います。オートフィル機能のログイン認証情報、アドレス、支払い情報などを盗み、暗号通貨ウォレット、パスワードマネージャー、2要素認証サービス関連の115の拡張機能のデータベースも標的にします。

リスクにさらされている80の暗号通貨ウォレットには、Binance、Coinbase、Crypto.com、SafePal、Trust Wallet、MetaMask、Ton、Phantom、Nexus、Exodusなどの有名なものが含まれます。暗号資産以外にも、Discord、Telegram、Unigram、Pidgin、Toxなどのメッセージングアプリ、メールクライアント、ゲームプラットフォーム、VPNツールにまで及びます。この広範な範囲により、攻撃者は直接的な暗号通貨保有物を盗むだけでなく、アカウントを乗っ取り、暗号マイナーを展開し、さらに詐欺を働かせることができます。

Kasperskyの最近のレポートで共有された分析によると、このマルウェアは基本的な検知を回避する効率性が高く、感染により被害者に深刻な金銭的損失を引き起こします。Ushkovは、マルウェアのモジュール設計がカスタマイズを可能にし、特定の標的に適応しやすく、包括的なセキュリティ対策なしでは緩和が難しいと強調しています。

この脅威に対処するため、Kasperskyは強力なアンチウイルスソリューションと専用のパスワードマネージャーの導入を推奨し、ブラウザに保存されたデータを最小限に抑えます。ユーザーは海賊版ソフトウェアや非公式ゲームMODを避け、検証済みのソースからコンテンツをダウンロードするべきです。Cloudflareの最近のデータによると、世界全体のメールの5%以上に悪意ある要素が含まれており、その半分以上がフィッシングリンク、HTML添付ファイルの4分の1が有害であることが示されており、デジタルエコシステムにおけるこうしたリスクの遍在性を強調しています。

よくある質問

Stealkaマルウェアが標的にするウォレットは何ですか?

Stealkaは特に80の暗号通貨ウォレットを狙い、MetaMask、Trust Wallet、Binance、Coinbase、Phantomなどの主要なものを含みます。拡張機能の設定とデータベースにアクセスして秘密鍵と認証情報を抽出するため、Kasperskyの調査で詳細に説明されているように、ユーザーの知らないうちに資金を移転できます。

暗号通貨でStealkaのような脅威から自分を守るにはどうしたらいいですか?

Stealkaのような情報窃取マルウェアから守るためには、ソフトウェアやゲームMODを常に公式ソースからダウンロードし、リアルタイムスキャン機能付きのアンチウイルスソフトウェアを使用し、パスワードをブラウザではなくセキュアなマネージャーに保存します。すべてのアカウントで2要素認証を有効にすることで、データ盗難に対する追加の防御層を築けます。

主なポイント

- Stealkaは日常的なダウンロードに偽装:GitHubなどのプラットフォーム上のゲームチートやソフトウェアクラックに隠れ、ユーザーを騙してインストールさせ、暗号通貨データを露出させます。

- 広範なブラウザとウォレットカバレッジ:100以上のブラウザと80のウォレットに影響を与え、オートフィル情報、認証情報、拡張機能の詳細を盗んで包括的なアカウント乗っ取りを可能にします。

- 積極的な防御策:非公式MODを避け、信頼できるアンチウイルスを導入し、パスワードマネージャーを使用して機密情報を保護し、金銭的損失を防ぎます。

結論

まとめると、Stealkaマルウェアは暗号通貨ウォレットのセキュリティに対する重大な脅威のエスカレーションを表しており、偽のゲームMODなどの欺瞞的な手法を活用してシステムに侵入し、ブラウザやアプリケーションから貴重なデータを吸い上げます。サイバーセキュリティ企業Kasperskyの詳細な調査で強調されるように、情報窃取マルウェアがデジタル資産をますます洗練された方法で狙う時代において、警戒心が鍵となります。検証済みのダウンロードや多層的な保護などのベストプラクティスを採用することで、ユーザーはリスクを軽減し、2025年に向けたより安全な環境で暗号通貨に自信を持って関与し続けられます。