CrossCurve Bridgeハック:3M$盗難、詳細

目次

執行概要

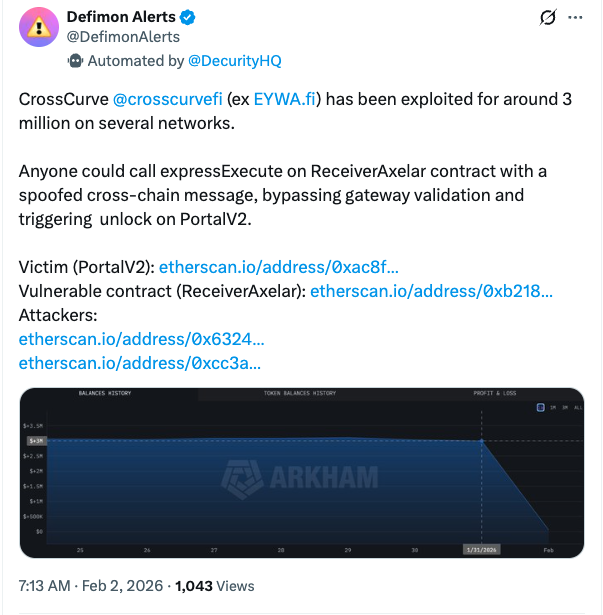

CrossCurveプロトコルは、クロスチェーンブリッジの脆弱性により約300万ドルの損失を被りました。攻撃者は、ReceiverAxelarコントラクトのexpressExecute関数を悪用して検証メカニズムをバイパスしました。全取引が停止され、Curve Financeが警告を発しました。市場全体でブリッジセキュリティの議論が激化しています。

拡張されたオリジナルコンテンツ

CryptoプロトコルCrossCurveは、クロスチェーンブリッジが攻撃を受けたことを発表し、複数のネットワークで約300万ドルが盗まれたと報告されました。プロトコルは日曜日の夜にXプラットフォームで、スマートコントラクトの1つにある脆弱性が悪用されたことを発表し、全てのインタラクションを停止するよう求めました。

Defimon Alertsアカウントによると、CrossCurveのスマートコントラクトの1つが偽のメッセージにより検証メカニズムを回避し、トークンのロック解除を許可しました。特にReceiverAxelarコントラクトのexpressExecute関数が、ゲートウェイ検証をバイパスしてPortalV2でアンロック処理をトリガーしました。Curve Financeは、CrossCurveプールに投票したユーザーがポジションを見直し、投票を撤回するよう推奨し、第三者プロジェクトで注意を喚起しました。

速報分析

現時点で追加の速報はありません(2026年2月1日時点)。事件はXの公式発表とDefimon Alertsに限定されています。進展を注視中です。プロトコルのフォレンジックレポートとハッカーの追跡が期待されます。類似事件(例: Ronin、Wormhole)では、資金返還に数週間かかりました。

技術的詳細分析

攻撃は、AxelarベースのReceiverAxelarコントラクトにあるexpressExecute関数の重大なバグに起因します。通常ゲートウェイ検証を必要とする処理が、偽のメッセージでバイパスされ、PortalV2のアンロックがトリガーされました。これはクロスチェーンリレーの一般的なリスクです:メッセージの完全性検証の欠如。

| 詳細 | 説明 |

|---|---|

| 脆弱性 | expressExecuteでのゲートウェイバイパス |

| 影響を受けたコントラクト | ReceiverAxelar、PortalV2 |

| 悪用方法 | 偽のメッセージによるトークンアンロック |

| 盗まれた金額 | ~3M USD、複数のチェーン |

専門家の見解:監査ではリレイヤー検証を優先すべきです。類似の脆弱性は、EVMチェーンでのハックの20%以上で見られます(業界全体のデータ)。

関連コインの影響

関連コインは指定されていません(N/A)。ただしCurve Finance(CRV)が直接影響を受け、プール投票がリスクにさらされています。Axelar(AXL)エコシステムが警戒中。BTCは主要コインとして安定、一般市場のパニックは限定的です。

市場状況と示唆

ブリッジハックは2022-2025年に20億ドル以上の損失を引き起こしました。CrossCurve事件はDeFi TVLを1-2%押し下げる可能性があります。Curveユーザーは流動性を引き出すべきです。規制当局(SEC)が監視強化のシグナルを発する可能性があります。

| ブリッジハックの比較 | 金額 | 日付 |

|---|---|---|

| Ronin | 625M$ | 2022 |

| Wormhole | 325M$ | 2022 |

| CrossCurve | 3M$ | 2026 |

将来の見通しと注目すべき主要レベル

プロトコルは一時停止後に監査とバウンティを公開する可能性があります。回収ファンドの可能性が高いです。市場:BTCが60K$付近で安定していれば影響は限定的。注目:CRV 0.5$、AXL 1$の支持レベル。完全なフォレンジックは48時間以内と予想。

結論と主な教訓

- 全てのブリッジインタラクションを停止してください。

- 第三者プールでの投票を避けてください。

- 監査と検証が重要;expressExecuteのような関数はリスクが高い。

- DeFiではウォレットセキュリティを優先。

CrossCurveは迅速な対応で信頼を回復できる可能性があります。進展はCOINOTAGでフォローしてください。